Ambiente de Laboratorio a Utilizar

Introducción

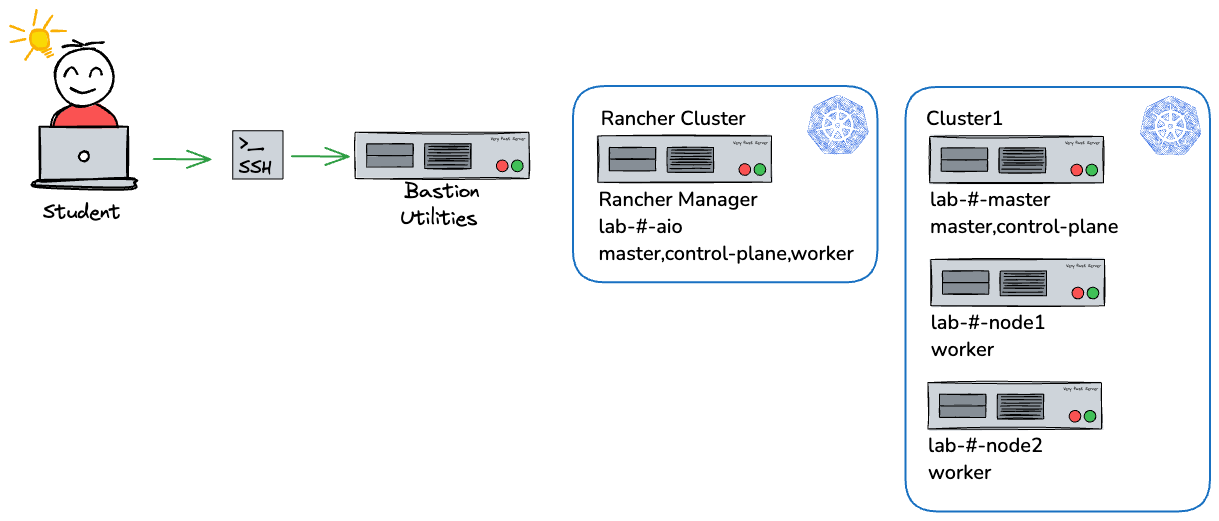

A continuación, se detalla la información relevante sobre los recursos y servidores que se utilizarán durante el curso para el ambiente de laboratorio. Estos servidores están configurados para ofrecer un entorno controlado y óptimo que permitirá a los participantes practicar y aplicar los conocimientos adquiridos en la implementación y administración de clústeres de Kubernetes.

Objetivos

Objetivo General:

- Proporcionar un entorno de laboratorio controlado y óptimo que facilite a los participantes la práctica y aplicación de los conocimientos adquiridos sobre la implementación y administración de clústeres de Kubernetes. Este entorno permitirá experimentar de forma segura y práctica con los recursos y servidores necesarios, reforzando las competencias técnicas y preparándolos para gestionar clústeres de Kubernetes en escenarios reales.

Listado de Servidores a Utilizar

-

lab-#-aio (All-in-One) Este servidor está destinado a albergar la instalación de Rancher Server. Actuará como la plataforma central de gestión para la orquestación y administración de los clústeres de Kubernetes que se implementarán durante el curso.

-

lab-#-master (Servidor Master/Control Plane) Este servidor cumple la función de Control Plane para el clúster de Kubernetes. Es responsable de coordinar y gestionar los componentes esenciales del clúster, incluyendo el manejo de la API de Kubernetes, la programación de contenedores y el control de los nodos de trabajo.

-

lab-#-node1 (Nodo Worker 1) Este es el primer nodo de trabajo en el clúster de Kubernetes. Su función principal es ejecutar los pods y contenedores, procesando las cargas de trabajo y aplicaciones que se desplieguen durante las actividades del laboratorio.

-

lab-#-node2 (Nodo Worker 2) Este segundo nodo de trabajo complementa al Nodo Worker 1 y proporciona capacidad adicional para distribuir las cargas de trabajo y aumentar la resiliencia y escalabilidad del clúster.

-

lab-#-bastion (Servidor Bastion) Este nodo es utilizado como punto de acceso seguro al ambiente de laboratorio. Proporciona las herramientas y servicios necesarios para que los participantes accedan y gestionen los servidores del clúster sin modificar su configuración. Además, actúa como puente para acceder a las aplicaciones desplegadas en el clúster y garantiza la seguridad y estabilidad del entorno.

Resumen

| CLUSTER | NODO | ROL |

|---|---|---|

| Rancher | lab-#-aio | master,control-plane,worker |

| Cluster1 | lab-#-master | master,control-plane |

| Cluster1 | lab-#-node1 | worker |

| Cluster1 | lab-#-node2 | worker |

Diagrama

Acceso por medio de SSH

Cada servidor cuenta con un usuario llamado "student" con permisos de SUDO para utilizar en los laboratorios según las indicaciones. El instructor proporcionará una llave privada y el FQDN asignado para acceder a los servidores del laboratorio, el estudiante podrá utilizar el siguiente comando para acceder:

ssh student@lab-#-bastion.FQDN -i student-#-private_key.pem

El instructor le indicará la ubicación de su inventario y la llave correspondiente para su ambiente de trabajo.

Es importante que antes de comenzar las prácticas de laboratorio de pueda validar el acceso y comprobar que no haya ningún inconveneniente.

Validación de ambiente de Laboratorio si utiliza Linux

- Asegurese que su llave privada tenga los permisos adecuados

chmod 0600 student-${LAB}-private_key.pem - Ingrese via SSH a lab-#-bastion

ssh lab-0-bastion.${DOMAIN} -l student -i student-#-private_key.pem #validar esta información en su inventario - Para su conveniencia la llave privada ha sido agregada a bastion-#, por lo que podrá conectarse libremente utilizando el usuario student a las instancias asignadas. A continuación debe comprobar el acceso a cada una de los servidores proporcionados utilizando los siguientes comandos:

Nota: Ante el mensaje similar al siguiente, escriba la respuesta

export LAB=X # Su número de Laboratorio asignado ssh student@lab-${LAB}-aio "sudo uptime; hostname" ssh student@lab-${LAB}-master "sudo uptime; hostname" ssh student@lab-${LAB}-node1 "sudo uptime; hostname" ssh student@lab-${LAB}-node2 "sudo uptime; hostname"yesThe authenticity of host 'lab-0-aio (10.142.15.224)' can't be established. ED25519 key fingerprint is SHA256:cubOnGUYQAkMma2QAPIpTpsY8eqW/gleXO6W2YnlCms. This key is not known by any other names. Are you sure you want to continue connecting (yes/no/[fingerprint])?

Validación de ambiente de Laboratorio utilizando Putty

Convierta su clave privada mediante PuTTYgen.

PuTTY no admite de forma nativa el formato PEM para claves SSH. PuTTY proporciona una herramienta llamada PuTTYgen, la cual convierte claves al formato requerido PPK para PuTTY. Si creó la clave mediante el formato PEM en lugar del formato PPK, debe convertir su clave privada (archivo .pem) a este formato (archivo .ppk) para utilizarla con PuTTY.

- Para convertir una clave privada de PEM a formato PPK, en el menú Start (Inicio), elija All Programs (Todos los programas), PuTTY, PuTTYgen.

- En Type of key to generate (Tipo de clave a generar), elija RSA. Si la versión de PuTTYGen no incluye esta opción, elija SSH-2 RSA.

- Elija Load (Cargar). De forma predeterminada, PuTTYgen muestra solo archivos con la extensión .ppk. Para localizar el archivo .pem, seleccione la opción de mostrar todos los tipos de archivo.

- Seleccione el archivo .pem para el par de claves que especificó cuando lanzó la instancia y, a continuación, elija Open (Abrir). PuTTYgen muestra un aviso de que el archivo .pem se ha importado correctamente. Seleccione OK.

- Elija Save private key (Guardar la clave privada) para guardar la clave en formato que PuTTY pueda utilizar. PuTTYgen mostrará una advertencia acerca de guardar la clave sin una frase de contraseña. Elija Yes (Sí).

- Especifique el mismo nombre para la clave que utilizó para el par de claves (por ejemplo key-pair-name) y elija Save (Guardar). PuTTY añade la extensión de archivo .ppk automáticamente.

La clave privada está ahora en el formato correcto para su uso con PuTTY. Ya puede conectarse a la instancia mediante el cliente SSH de PuTTY.

- Inicie PuTTY (en el menú Inicio, busque PuTTY y, a continuación, elija Abrir).

- En el panel Category (Categoría), elija Session (Sesión) y rellene los siguientes campos:

- En el cuadro Host Name (Nombre de host) colocar lab-0-bastion.${DOMAIN}

- Asegúrese de que el valor del Port (Puerto) es 22.

- En Connection type (Tipo de conexión), seleccione SSH.

- En el panel Categoría, expanda Conexión, SSH y Autenticación. Elija Credenciales.

- Junto a Archivo de clave privada para la autenticación, seleccione Examinar.

- En el cuadro de diálogo Seleccionar archivo de clave privada, seleccione el archivo .ppk que generó para su par de claves. Puede hacer doble clic en el archivo o seleccionar Abrir en el cuadro de diálogo Seleccionar archivo de clave privada.

- Si tiene previsto volver a conectar esta sesión después de esta sesión, puede guardar la sesión informativa para usarla en el futuro. En el panel Categoría, seleccione Sesión. Ingrese un nombre para la sesión en Sesiones guardadas y, a continuación, elija Guardar.

- Para conectarse a la instancia, seleccione Abrir.

- Si esta es la primera vez que se conecta a esta instancia, PuTTY muestra un cuadro de diálogo de alerta de seguridad que le pregunta si tiene confianza en el host al que se está conectando.

- Elija Aceptar. Se abre una ventana y está conectado a la instancia.

- Para su conveniencia la llave privada ha sido agregada a bastion-#, por lo que podrá conectarse libremente utilizando el usuario student a las instancias asignadas. A continuación debe comprobar el acceso a cada una de los servidores proporcionados utilizando los siguientes comandos:

export LAB=X # Su número de Laboratorio asignado ssh student@lab-${LAB}-aio "sudo uptime; hostname" ssh student@lab-${LAB}-master "sudo uptime; hostname" ssh student@lab-${LAB}-node1 "sudo uptime; hostname" ssh student@lab-${LAB}-node2 "sudo uptime; hostname"